Características

Coleta de informações

- Veja uma lista de pontos de acesso e estações (clientes) ao seu redor (mesmo os ocultos)

- Visualizar a atividade de uma rede específica (medindo beacons e pacotes de dados) e seus clientes

- Estatísticas sobre pontos de acesso e estações

- Veja o fabricante de um dispositivo (AP ou estação) do banco de dados OUI

- Veja a potência do sinal dos dispositivos e filtre os que estão mais próximos de você

- Salvar pacotes capturados no arquivo .cap

Ataques

- Desentencie todos os clientes de uma rede (segmentando cada um deles (efetivo) ou sem destino específico)

- Desentencie um cliente específico da rede em que está conectado

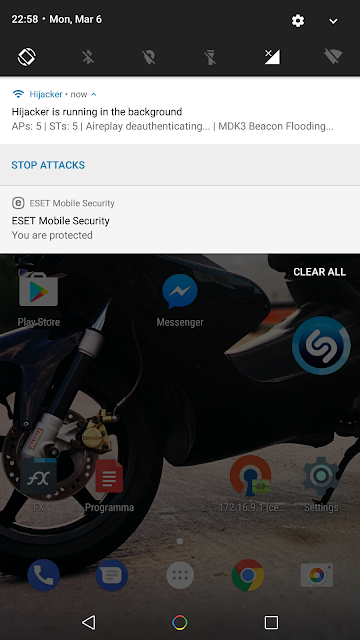

- MDK3 Beacon Flooding com opções personalizadas e lista SSID

- Autenticação MDK3 DoS para uma rede específica ou para todos

- Capture um handshake WPA ou reúna os IVs para quebrar uma rede WEP

- Reaver WPS cracking (ataque de pixie-dust usando chroot NetHunter e adaptador externo)

De outros

- Deixe o aplicativo em execução em segundo plano, opcionalmente com uma notificação

- Copiar comandos ou endereços MAC para a área de transferência

- Inclui as ferramentas necessárias, sem necessidade de instalação manual

- Inclui o driver nexmon e o utilitário de gerenciamento para dispositivos BCM4339

- Definir comandos para ativar e desativar o modo de monitor automaticamente

- Crack .cap arquivos com uma lista de palavras personalizada

- Crie ações personalizadas e execute-as facilmente em um ponto de acesso ou em um cliente

- Ordenar e filtrar pontos de acesso com muitos parâmetros

- Exportar todas as informações coletadas para um arquivo

- Adicione um alias a um dispositivo (por MAC) para facilitar a identificação

Screenshots

Instalação

Certificar-se de que:

- você está no Android 5 ou superior

- você está enraizado (é necessário o SuperSU, se você está no CM / LineageOS, instale o SuperSU)

- tem um firmware para suportar o Modo Monitor na sua interface sem fio

Baixe a última versão aqui .

Quando você executar o Hijacker pela primeira vez, será perguntado se deseja instalar o firmware nexmon ou ir para a tela inicial. Se você instalou seu firmware ou usa um adaptador externo, basta ir para a tela inicial. Caso contrário, clique em 'Instalar o Nexmon' e siga as instruções. Lembre-se de que, em alguns dispositivos, alterar arquivos no / system pode acionar um recurso de segurança do Android e a partição do sistema será restaurada quando você reiniciar. Depois de instalar o firmware, você acessará a tela inicial e o airodump será iniciado. Verifique se você ativou seu WiFi e está no modo monitor.

Solução de problemas

Este aplicativo foi projetado e testado para dispositivos ARM. Todos os binários incluídos são compilados para essa arquitetura e não funcionarão em mais nada. Você pode verificar indo para configurações: se você tem a opção de instalar o nexmon, então você está na arquitetura correta, caso contrário você terá que instalar todas as ferramentas manualmente (busybox, aircrack-ng suite, mdk3, reaver, ferramentas sem fio, biblioteca libfakeioctl.so) e defina a opção 'Prefixo' para as ferramentas pré-carregarem a biblioteca de que precisam.

Nas configurações, há uma opção para testar as ferramentas. Se algo falhar, clique em "Copiar teste de comando" e selecione a ferramenta que falhar. Isso irá copiar um comando de teste para a área de transferência, que você pode executar em um terminal e ver o que está errado. Se todos os testes forem aprovados e você ainda tiver um problema, sinta-se à vontade para abrir um problema para corrigi-lo ou use o recurso "Enviar feedback" do aplicativo nas configurações.

Se o aplicativo falhar, uma nova atividade será iniciada, o que gerará um relatório em seu armazenamento externo e fornecerá a opção de enviá-lo diretamente ou por e-mail. Eu sugiro que você faça isso, e se você está preocupado com o que será enviado, você pode verificá-lo, é apenas um arquivo txt em seu diretório de armazenamento externo. A parte com as informações mais importantes é mostrada na atividade.

Por favor, não relate bugs para dispositivos que não são suportados ou quando você estiver usando uma versão desatualizada.

Tenha em mente que o Hijacker é apenas uma GUI para essas ferramentas. A maneira como ele executa as ferramentas é bastante simples e, se todos os testes forem aprovados e você estiver no modo monitor, deverá obter os resultados desejados. Também tenha em mente que estas são ferramentas de AUDITORIA. Isso significa que eles são usados para testar a integridade de sua rede, portanto, há uma chance (e você deve ter esperanças) de que os ataques não funcionem em sua rede. Não é culpa do aplicativo, é realmente algo para ser feliz (dado que isso significa que sua rede é segura). No entanto, se um ataque funcionar quando você digitar um comando em um terminal, mas não com o aplicativo, sinta-se à vontade para postar aqui para resolver o problema. Este aplicativo ainda está em desenvolvimento para que os erros sejam esperados.

Aviso

Legal

É altamente ilegal usar este aplicativo em redes para as quais você não tem permissão. Você pode usá-lo somente na SUA rede ou em uma rede à qual você esteja autorizado. Usar um software que usa um adaptador de rede no modo promíscuo pode ser considerado ilegal, mesmo sem usá-lo ativamente contra alguém, e não pense nem por um segundo que ele é indetectável. Eu não sou responsável por como você usa este aplicativo e quaisquer danos que você possa causar.

Dispositivo

O aplicativo oferece a opção de instalar o firmware nexmon no seu dispositivo. Mesmo que o aplicativo execute uma verificação de chipset, você tem a opção de substituí-lo, se você acredita que o dispositivo tem o adaptador sem fio BCM4339. No entanto, a instalação de um firmware personalizado destinado a BCM4339 em um chipset diferente pode danificar seu dispositivo (e quero dizer hardware, não algo que pode ser corrigido com a redefinição de fábrica). Eu não sou responsável por qualquer dano causado ao seu dispositivo por este software.