Nesta semana, a maior novidade foi que invasores invadiram dispositivos Iomega NAS, limpando as unidades e deixando notas de resgate. Não se sabe se algum usuário conseguiu recuperar seus arquivos depois de pagar o resgate.

Também tivemos um novo ransomware Android que estava usando telefones infectados para se espalhar para outras vítimas por meio de mensagens SMS.

Caso contrário, foram principalmente novas variantes de famílias de ransomware existentes.

Os contribuidores e aqueles que forneceram novas informações e histórias de ransomware nesta semana incluem: @jorntvdw , @malwrhunterteam , @Seifreed , @hexwaxwing , @DanielGallagher , @fwosar , @LawrenceAbrams , @BleepinComputer , @malwareforme , @struppigel , @PolarToffee , @ demonslay335 , @FourOctets , @ValthekOn , @VK_Intel , @ 1ZRR4H , @Amigo_A_ , @GrujaRS , @leotpsc e @emsisoft .

27 de julho de 2019

A variante Clop CryptoMix está de volta

O MalwareHunterTeam observou que a variante do Clop CryptoMix Ransomware está de volta a partir de uma ausência prolongada.

Nova variante do Nqix Dharma Ransomware

Nova variante EXE Xorist

O Amigo-A encontrou uma nova variante xorista que anexa a extensão .exe e lança uma nota de resgate chamada HOW-TO-DECRYPT-FILES.HTM .

28 de julho de 2019

Nova variante MegaCortex descoberta

Vitali Kremez encontrou uma nova variante do ransomware MegaCortex que usa MEGA-F3 =marcador de arquivo.

29 de julho de 2019

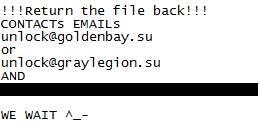

Novo Android Ransomware usa spam de SMS para infectar suas vítimas

Uma nova família de ransomware destinada a dispositivos Android se espalha para outras vítimas enviando mensagens de texto contendo links maliciosos para toda a lista de contatos encontrada em destinos já infectados.

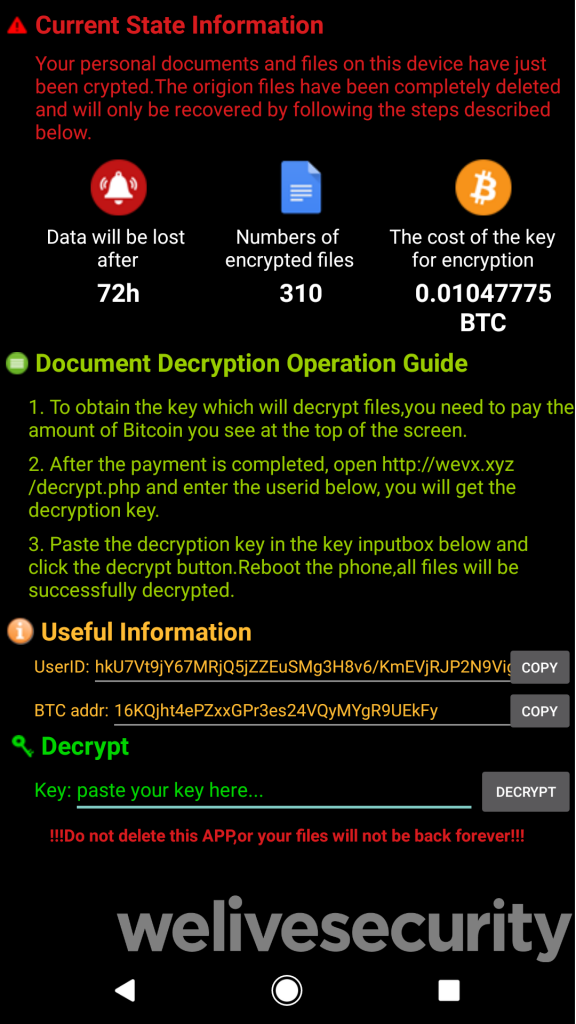

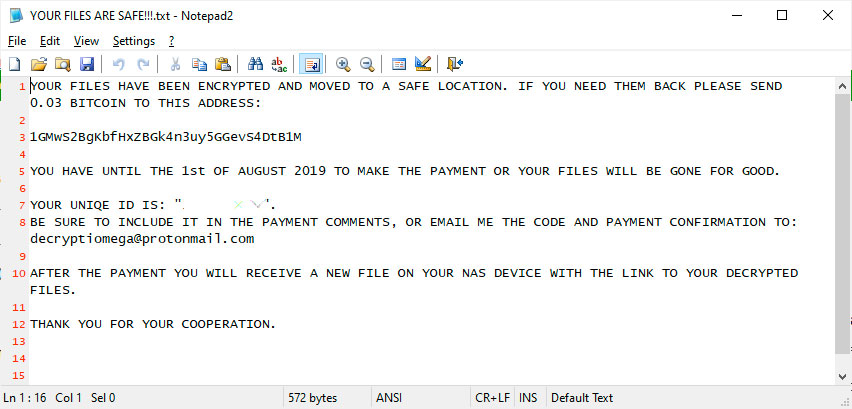

Atacantes estão limpando dispositivos NAS da Iomega, deixando notas de resgate

Os atacantes estão excluindo arquivos em dispositivos Lenovo Iomega NAS acessíveis publicamente e deixando as notas de resgate para trás. Essas notas de resgate dizem que os atacantes vão devolver os arquivos se um resgate de bitcoins for pago.

O preço de ser um herói de ransomware: Chips with Everything podcast

Infecção Ransomware leva alguns laptops de carro da polícia offline na Geórgia

Uma infecção por ransomware no Departamento de Segurança Pública da Geórgia (DPS) prejudicou laptops instalados em carros da polícia em todo o estado.

Novas variantes de acesso e formato STOP Djvu

Michael Gillespie descobriu novas variantes do ransomware PARAR Djvu que acrescentar os .Acesso e .format extensões de arquivos criptografados.

Alguns sites da Web do Govt são atingidos por ransomware

Germán Fernández notou que, em certo momento, alguns sites do governo foram atingidos pelas infecções pelo ransomware Dharma e Phobos.

30 de julho de 2019

Governo dos EUA, ONGs pedem à comunidade Cyber para impulsionar defesas de ransomware

Uma declaração conjunta publicada pela Agência de Segurança de Infraestrutura e Segurança Cibernética (CISA), pelo Centro de Análise e Compartilhamento de Informações Multiestatais (MS-ISAC), pela Associação Nacional de Governadores (NGA) e pela Associação Nacional dos Dirigentes de Informações do Estado (NASCIO). insta os parceiros do governo e a comunidade cibernética a reforçar suas defesas de ransomware.

Nova variante do Scarab Ransomware

O Amigo-A descobriu uma nova variante do Scarab Ransomware que acrescenta a extensão .rsalive e lança uma nota de resgate chamada COMO RECUPERAR ARQUIVOS ENCRYPTED.TXT .

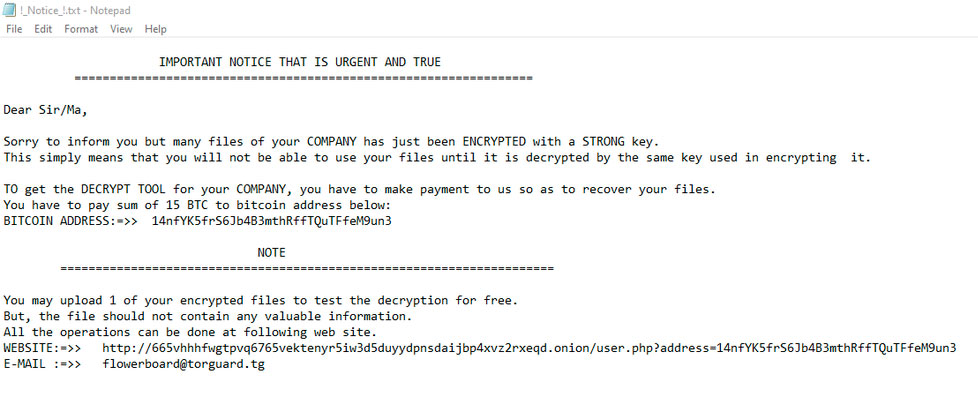

Tflower Ransomware descoberto

GrujaRS encontrou um novo ransomware chamado TFlower que não acrescenta uma extensão e usa uma nota de resgate.

Aurora Decryptor atualizado

31 de julho de 2019

Nova variante Mogranos STOP Djvu

Michael Gillespie encontrou uma nova variante do ransomware STOP DJvu que acrescenta a extensão .mogranos aos arquivos criptografados.

Descriptografia STOP atualizada

Michael Gillespie atualizados STOP Djvu descriptografar as chaves offline para os .ndarod , .Acesso e extensões .format .

1º de agosto de 2019

Artigo sobre a variante Clop CryptoMix Ransomware

Este novo ransomware foi descoberto por Michael Gillespie em 8 de fevereiro de 2019 e ainda está melhorando ao longo do tempo. Este blog irá explicar os detalhes técnicos e compartilhar informações sobre como esta nova família de ransomware está funcionando. Existem algumas variantes do ransomware Clop, mas neste relatório, vamos nos concentrar na versão principal e destacar parte dessas variações. O principal objetivo do Clop é criptografar todos os arquivos em uma empresa e solicitar um pagamento para receber um decodificador para descriptografar todos os arquivos afetados. Para conseguir isso, observamos algumas novas técnicas sendo utilizadas pelo autor que não vimos antes. Claramente, nos últimos meses, vimos técnicas mais inovadoras surgindo no ransomware.

Novas variantes Nvetud e Cosakos STOP Djvu

Michael Gillespie descobriu novas variantes do ransomware PARAR Djvu que acrescentar os .nvetudou .cosakos extensões de arquivos criptografados.

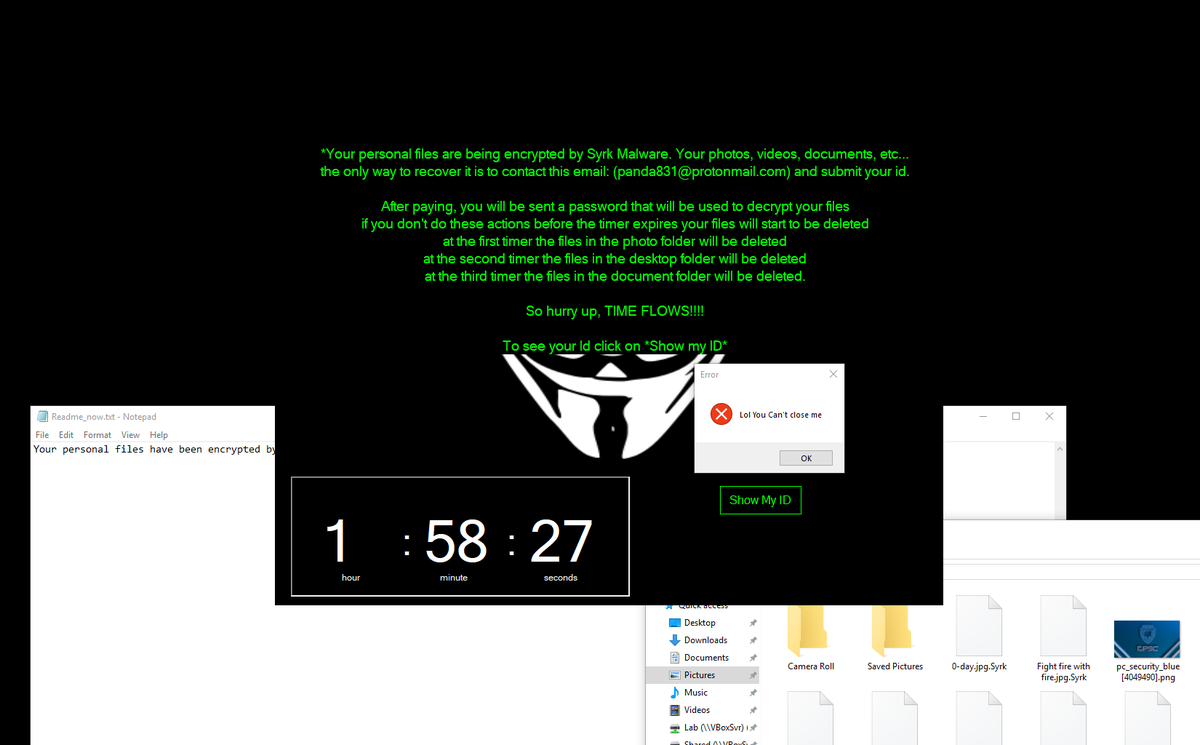

Novo Syrk Ransomware

Leo encontrou o novo Syrk Ransomware que parece estar em desenvolvimento.

2 de agosto de 2019

Os hackers à procura de bancos de dados não protegidos encontraram uma instância do MongoDB publicamente acessível e substituíram os quase 1,2 milhão de registros confidenciais armazenados com uma nota de resgate.

Novas variantes Lotej e Kovasoh STO STOP Djvu

Michael Gillespie encontrou novas variantes do ransomware STOP DJvu que adicionam as extensões .lotej ou .kovasoh aos arquivos criptografados.

Nova variante MegaCortex

Vitali Kremez encontrou uma nova variante do ransomware MegaCortex que usa MEGA-F8 =marcador de arquivo.